Processus SSO hérité d'Okta

Dernière mise à jour le - Available in English

✅ Seuls les plans Enterprise prennent en charge l'intégration SSO. Si vous souhaitez mettre à niveau votre plan pour activer le SSO, veuillez contacter notre équipe de vente.

Le SSO peut également être combiné au provisionnement des utilisateurs par le biais du protocole SCIM.

Conditions préalables à l'activation du SSO sur votre compte CoderPad :

- Vous devez avoir les droits d'administrateur pour votre compte CoderPad Interview.

- Vous devez avoir identifié la personne appropriée qui sera en mesure de mettre en œuvre les changements de configuration requis sur votre compte de fournisseur SSO, c'est-à-dire votre administrateur système.

Fonctionnalités SSO prises en charge

L'intégration CoderPad Okta prend en charge les connexions SSO initiées par le SP et par l'IdP.

Il ne prend pas actuellement en charge le provisionnement juste-à-temps (JIT) ou la déconnexion unique.

Caractéristiques du SCIM prises en charge

Les opérations SCIM suivantes sont prises en charge :

- Création d'utilisateurs

- Mise à jour des attributs de l'utilisateur (nom, nom de famille)

- Désactivation des utilisateurs

- Déprovisionnement des utilisateurs

- Gestion des groupes (Création / Renommage / Suppression / Affectation à des utilisateurs)

- Importation d'utilisateurs dans votre fournisseur d'identité

- Importation de groupes dans votre fournisseur d'identité

Un échec de connexion à l'échelle du compte peut se produire pour vos utilisateurs au cours du processus de configuration. L'annulation de l'activation SSO sur le compte peut être effectuée à tout moment si la configuration échoue.

ℹ️ A tout moment, même lorsque la configuration SSO est active, il est possible pour un administrateur de se connecter au compte en utilisant l'email et le mot de passe tant que l'option d'application du SSO n'est pas active.

Étape 1 : Obtenir les valeurs de configuration SSO de CoderPad

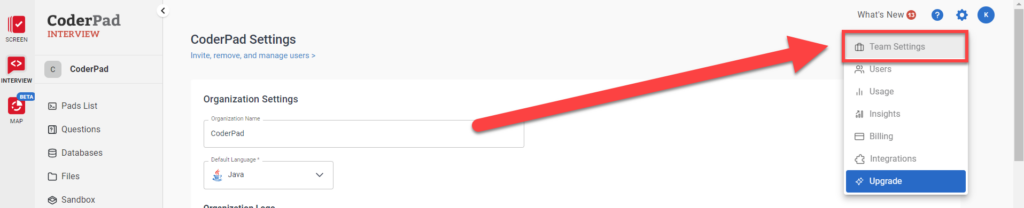

Pour obtenir les valeurs SSO que vous devrez communiquer à votre fournisseur SSO, vous devrez d'abord accéder à l'écran Team Settings dans CoderPad Interview en cliquant sur cette option dans le menu des paramètres  .

.

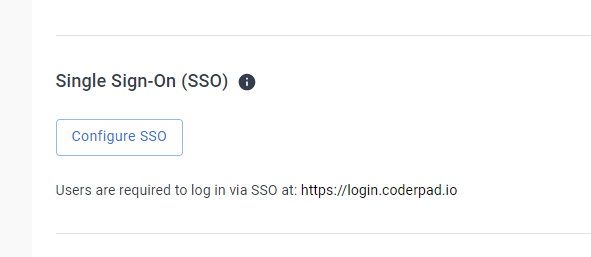

Ensuite, descendez jusqu'à la section Single Sign-On (SSO) et cliquez sur Configure SSO.

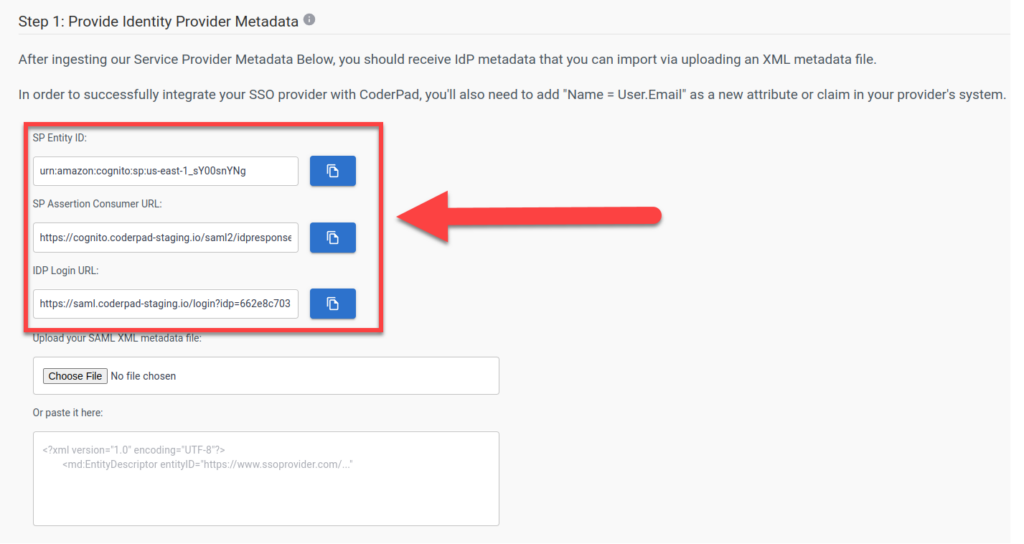

L'écran de configuration SSO s'ouvre alors. Dans Étape 1 : Fournir les métadonnées du fournisseur d'identité, vous verrez les trois valeurs dont vous aurez besoin pour votre fournisseur SSO :

- ID de l'entité SP

- URL du consommateur de SP Assertion

- URL de connexion IDP

Étape 2 : Configurer Okta

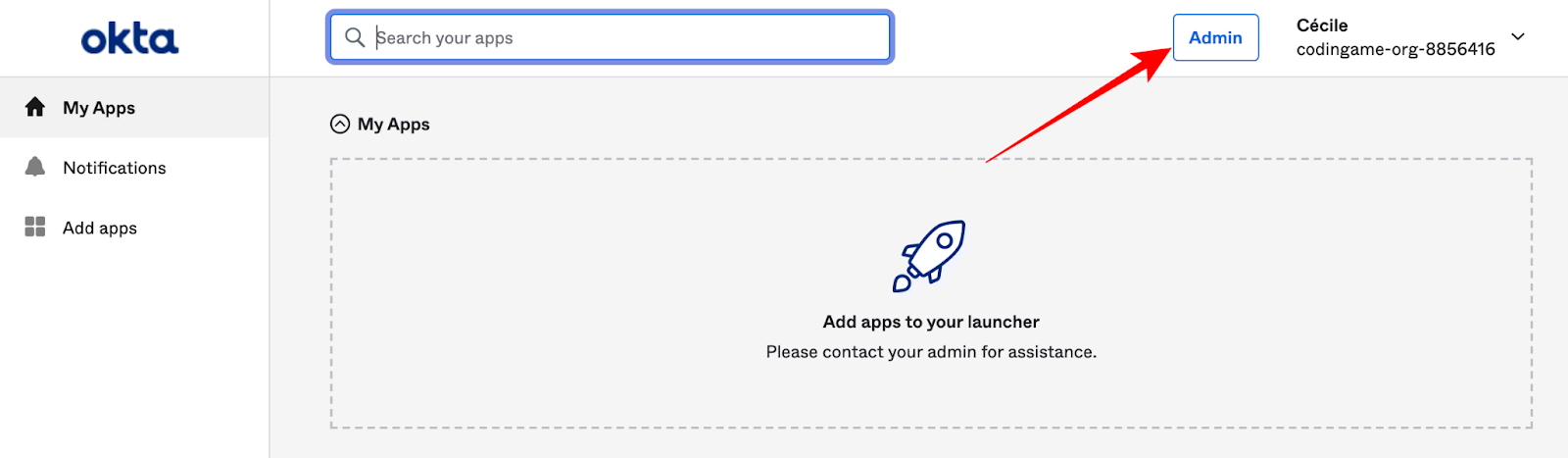

1. Connectez-vous à l'interface d'administration d'Okta

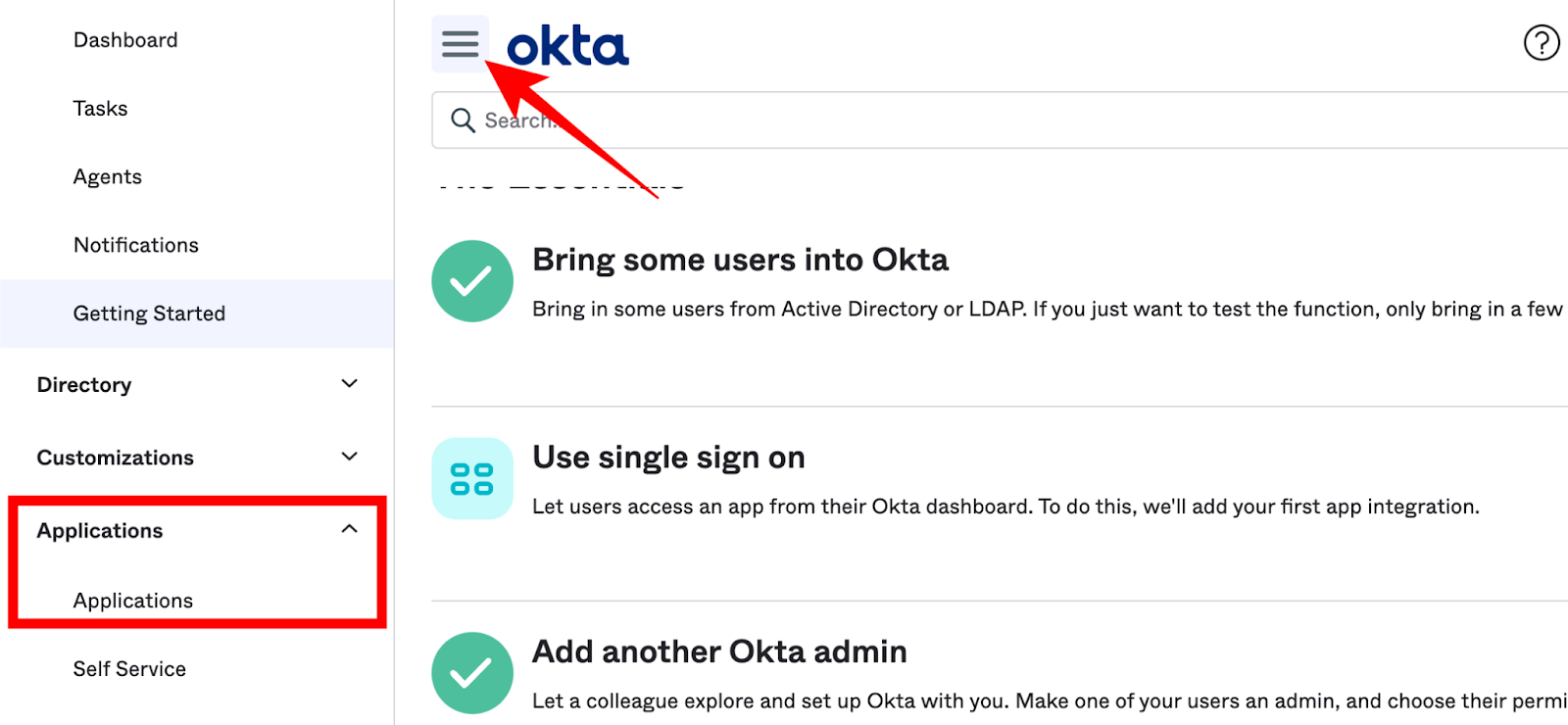

2. Dans le menu, sélectionnez Applications Applications :

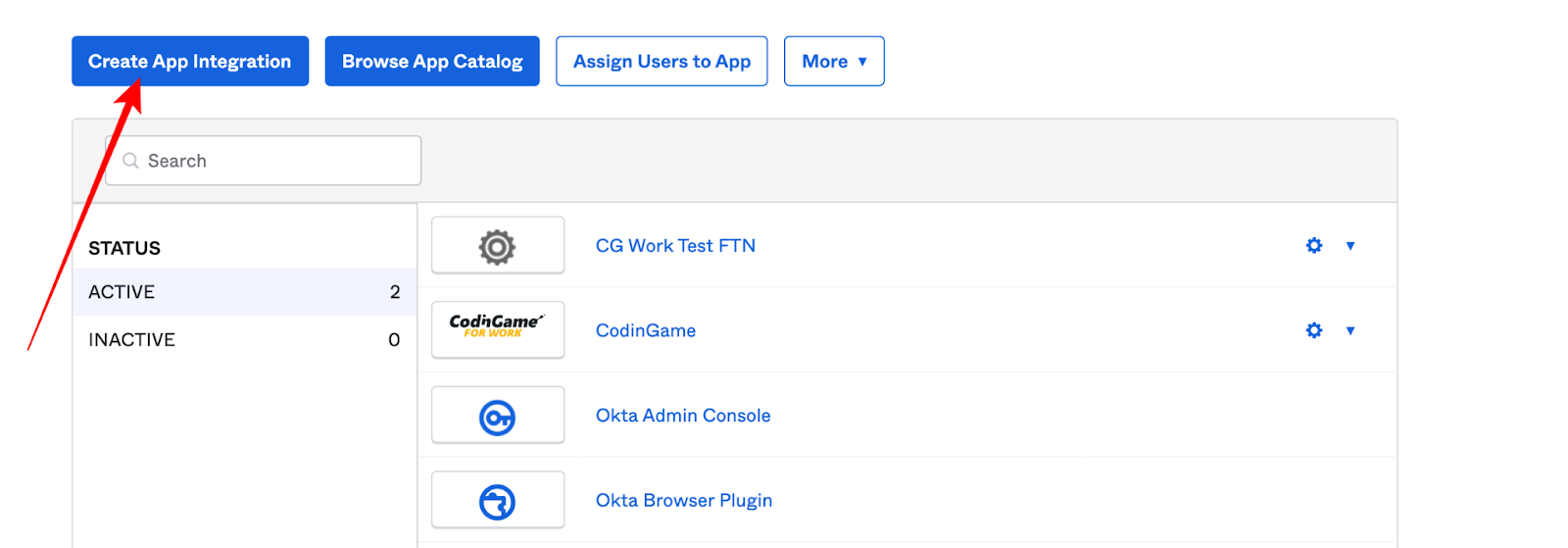

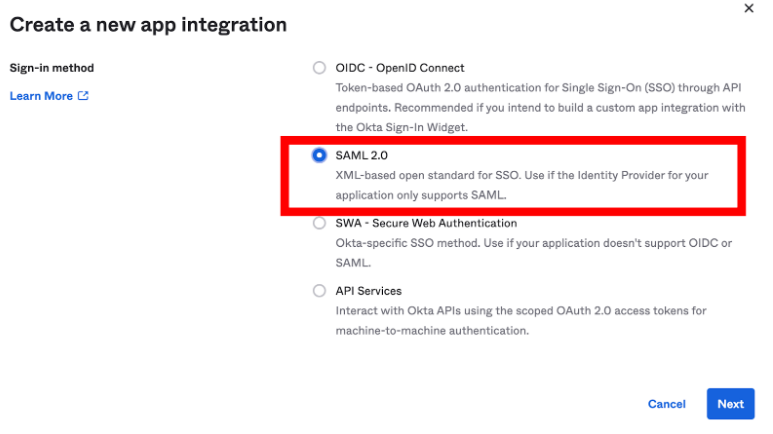

3. Sélectionnez Créer une intégration d'application, puis sélectionnez SAML 2.0. Cliquez sur Suivant pour continuer :

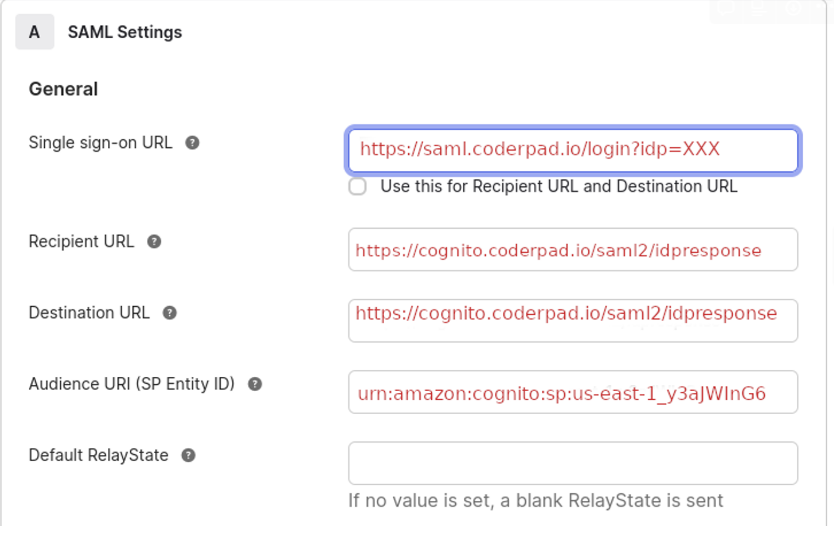

4. Ajoutez ces paramètres généraux :

- Nom = CoderPad

- Logo = Télécharger ce logo

- Configurer SAML :

- URL de l'authentification unique = URL de connexion IDP

- URI de l'audience (ID de l'entité SP) = ID de l'entité SP

- Décocher Utilisez ceci pour l'URL du destinataire et l'URL de destination

- URL du destinataire = URL du consommateur d'assertions SP

- URL de destination = URL du consommateur d'assertions SP

Les paramètres SAML résultants devraient ressembler à ceci :

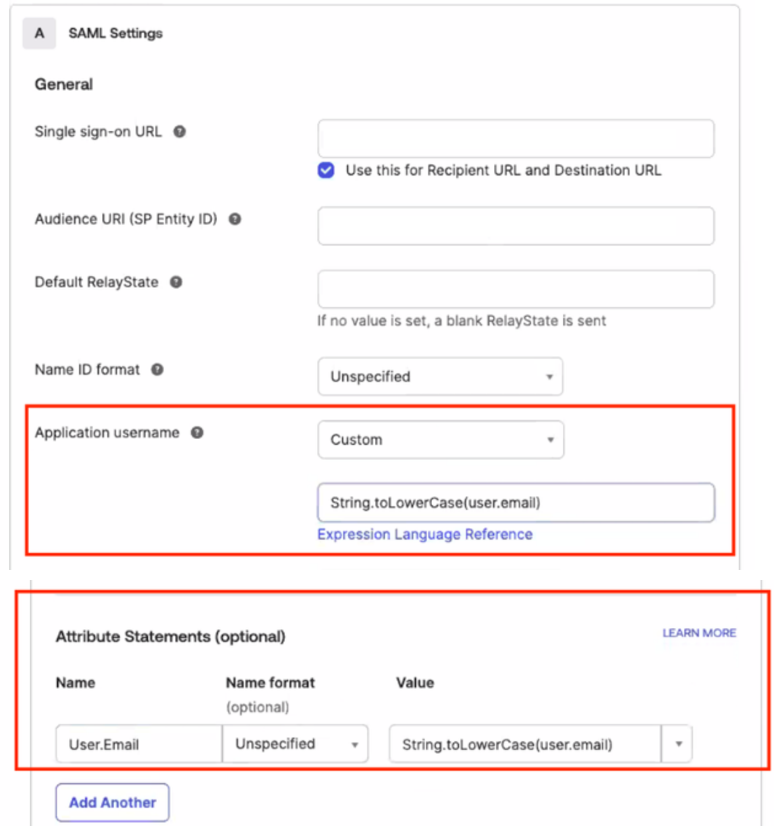

Pour les autres champs, utilisez ces valeurs :

- Nom Format ID = Non spécifié

- Nom d'utilisateur de la demande = Email

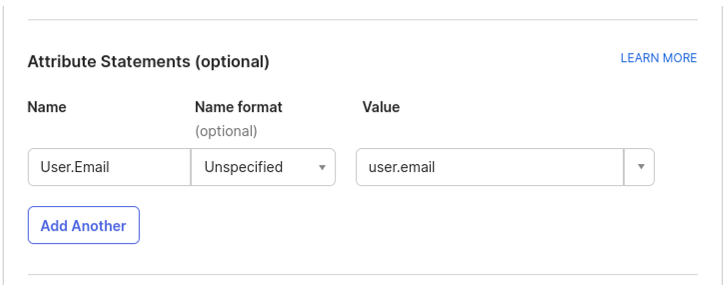

5. Ajouter les déclarations d'attributs (le SAML ne fonctionnera pas sans elles) :

- Nom = User.Email

- Valeur = user.email

⚠️ Lorsque

user.emailcontient des lettres majuscules (même la première lettre en majuscule), CoderPad ne sera pas en mesure de faire correspondre l'utilisateur, ce qui se traduira par une erreur de connexion. Pour résoudre ce problème, veuillez consulter et suivre ce document du support OKTA.Cet article de la base de connaissances montre comment convertir les noms d'utilisateur Okta en caractères minuscules lors de l'affectation d'utilisateurs à une application. La solution proposée s'appuie sur le langage d'expression Okta pour créer un format de nom d'utilisateur d'application personnalisé.

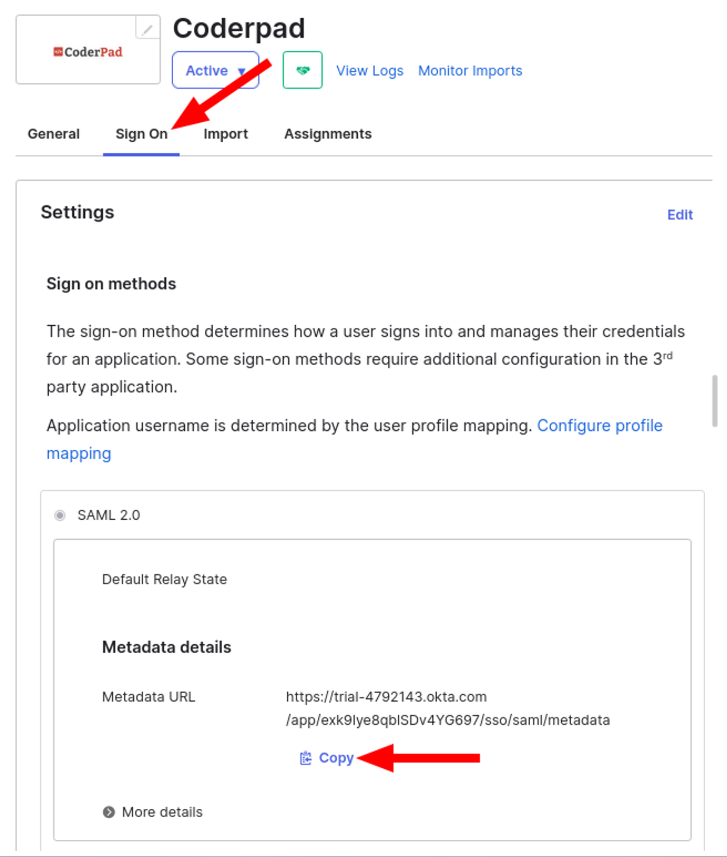

6. Ensuite, vous devez obtenir le fichier de métadonnées du fournisseur d'identité auprès d'Okta. Dans l'onglet Sign On de l'application, copiez ou téléchargez le fichier de métadonnées du fournisseur d'identité.

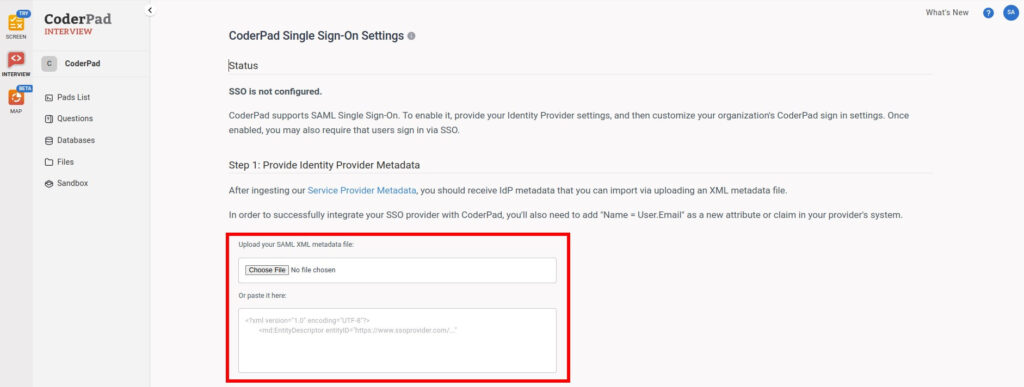

7. De retour sur la page CoderPad SSO Settings, téléchargez ou collez le fichier dans le champ de saisie correspondant.

7. Testez la configuration : Demandez à l'un de vos utilisateurs de se connecter via le SSO pour vérifier qu'il fonctionne avant de passer aux étapes de provisionnement des utilisateurs.

Ajout du provisionnement des utilisateurs SCIM

Une fois le SSO activé, le provisionnement des utilisateurs peut être activé à l'aide du protocole SCIM :

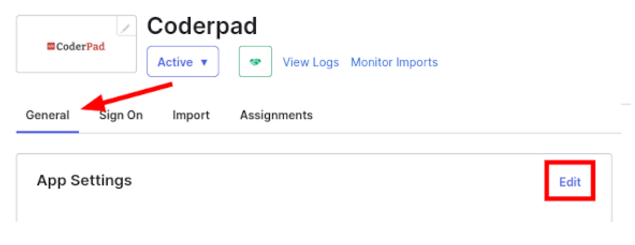

1. Dans Okta, sélectionnez l'application CoderPad puis Général > Paramètres de l'application > Éditer.

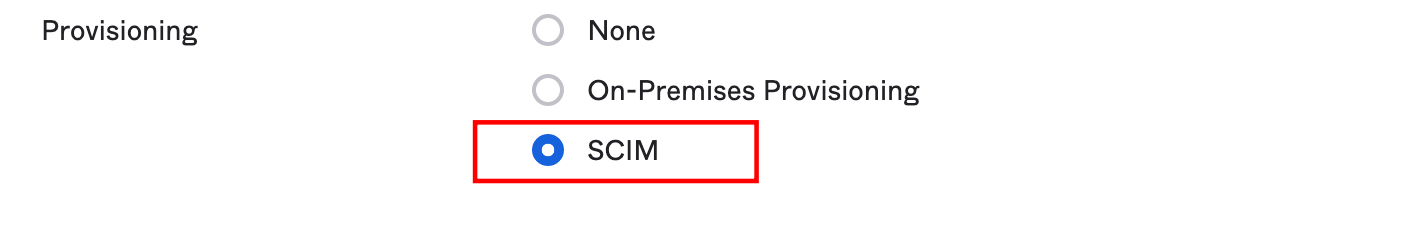

2. Ensuite, sous Provisionnement, sélectionnez SCIM et cliquez sur Save.

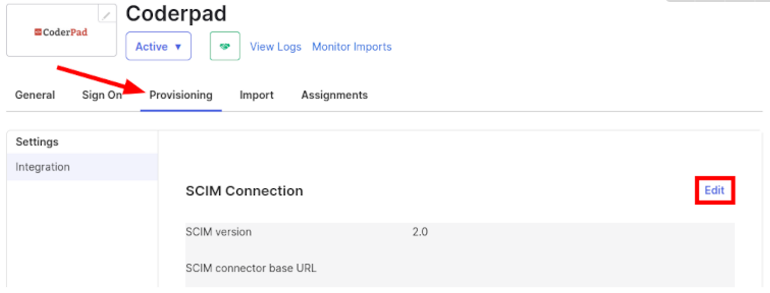

3. Depuis le nouvel Provisionnementonglet, cliquez sur Editer dans la section Connexion SCIM.

4. Entrez dans les configurations suivantes :

- URL de base du connecteur SCIM = URL DU SCIM

- Champ d'identification unique pour les utilisateurs = email

- Actions de provisionnement prises en charge = Sélectionner toutes les options

- Mode d'authentification = En-tête HTTP

- Jeton au porteur (HTTP Header > Authorization > Bearer Token) = Token d'authentification SCIM

L'action Tester la configuration du connecteur devrait réussir à ce stade.

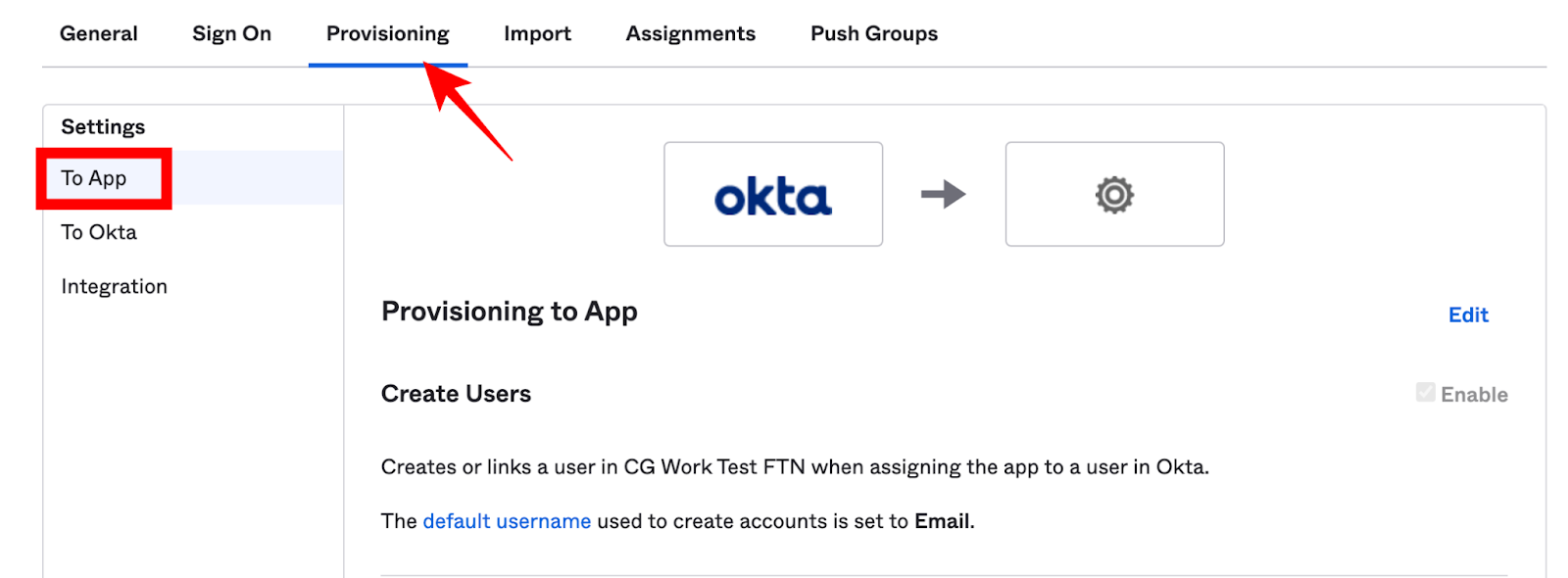

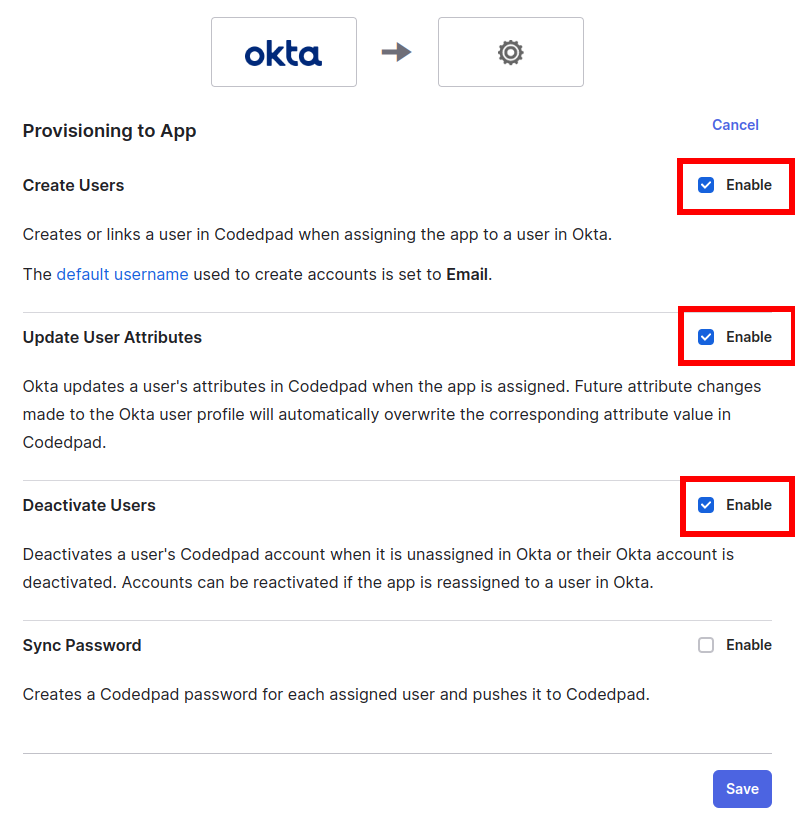

5. Modifiez le provisionnement. Naviguez vers Provisionnement Paramètres To App et sélectionnez Editer :

6. Cochez Créer des utilisateurs, mettre à jour les attributs des utilisateurs, désactiver les utilisateurs.

7. Cliquez sur Save.

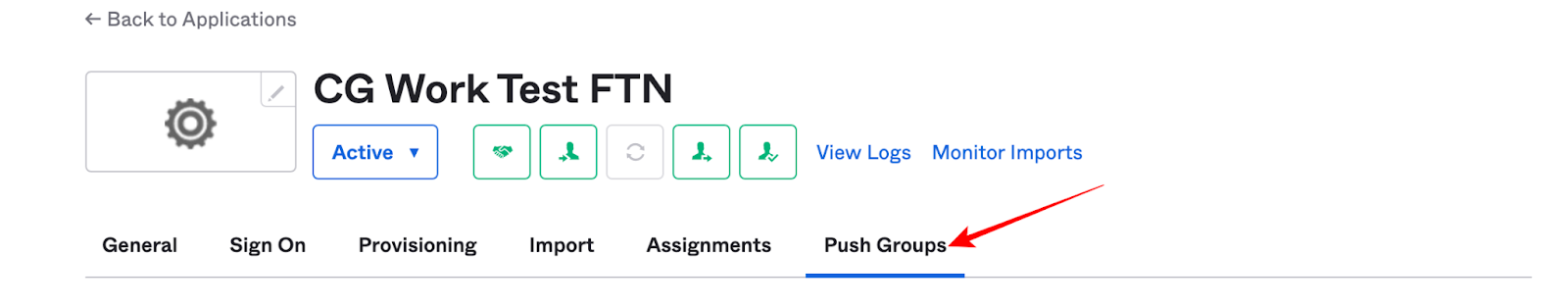

8. Allez dans l'onglet Push Groups de l'App.

9. Cliquez sur Push groups >Find groups by name.

✅Il est recommandé de sélectionner tous les groupes affectés à l'App Okta.

10. Cliquez sur Save..

11. Les utilisateurs provisionnés par SCIM auront automatiquement des droits d'utilisateur mais pas de droits d'administrateur. Pour gérer les autorisations via SCIM, veuillez créer différents groupes et indiquer à notre équipe d'assistance quel groupe doit avoir quelles permissions (Admin ou Member) ; sinon, vos utilisateurs CoderPad risquent de ne pas disposer de l'accès approprié.

12. Désormais, les utilisateurs ajoutés à vos groupes seront automatiquement créés dans CoderPad avec les autorisations appropriées.

✅ Après avoir assigné de nouveaux utilisateurs avec le SCIM :

- Demandez-leur de se connecter d'abord via la tuile Okta de votre entreprise.

- Ils recevront alors un courriel contenant un lien sur lequel ils devront cliquer pour vérifier leur adresse électronique.

- Ils devront alors se rendre sur le site https://app.coderpad.io/login et saisissez leur adresse électronique une fois pour obtenir la création.

- Enfin, ils peuvent cliquer sur la tuile Coderpad dans OKTA pour se connecter.

13. Passez à Etape 3 : Finish SSO configuration in CoderPad pour terminer la configuration SSO.

Étape 3 : Terminer la configuration SSO dans CoderPad

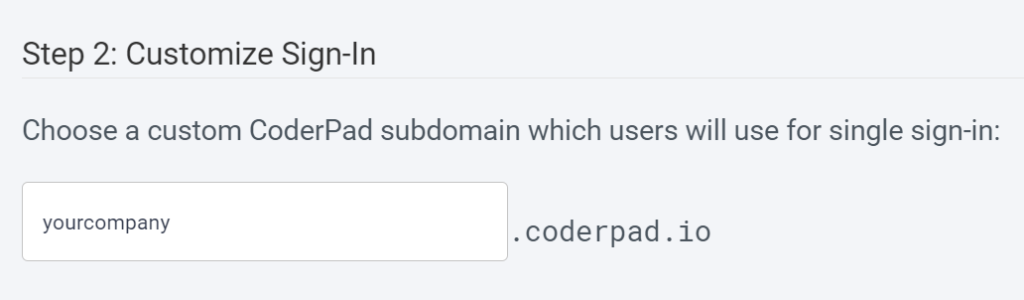

Sous-domaine de connexion SSO

Maintenant que vous avez configuré les informations de votre IdP, vous pouvez personnaliser votre sous-domaine de connexion SSO. Vous disposerez ainsi d'une page de connexion spécifique à votre organisation.

Vous devez demander à vos utilisateurs d'utiliser ce sous-domaine pour se connecter ; ils seront accueillis par un écran de connexion spécifique aux utilisateurs SSO pour réduire la confusion.

Toutefois, si l'un de vos utilisateurs tente accidentellement de se connecter via d'autres pages de CoderPad - comme le bouton de connexion de notre page d'accueil - nous le redirigerons vers l'emplacement correct lors de la saisie de l'e-mail.

Application obligatoire du SSO

Bien que nous autorisions les organisations à avoir à la fois des comptes d'utilisateurs SSO et des comptes d'utilisateurs e-mail/mot de passe plus traditionnels, nous vous recommandons d'appliquer la connexion SSO. Les avantages de cette démarche sont les suivants :

- Simplification de l'authentification à l'échelle de l'organisation

- Réduction/simplification des demandes d'assistance informatique

- Possibilité d'ajouter des mesures de sécurité (telles que 2FA)

Pour rendre le SSO obligatoire, il suffit de cocher la case Enforce SSO dans la section de l'étape 3.